C’est un item incontournable de la maîtrise de la sécurité sur les équipements Réseau & les applicatifs.

Profitez de notre savoir-faire et confiez-nous ces activités sensibles qui nécessitent des actions régulières pour être constamment protégé des vulnérabilités connues.

La visualisation et la restitution des résultats se fait de deux manières :

• Vue par vulnérabilité : liste toutes les vulnérabilités identifiées dans le scan et donne pour chacune d’elles la liste des machines affectées.

• Vue par machine : liste les cibles de l’audit associées à la liste de leur vulnérabilités respectives.

Exemple de restitution

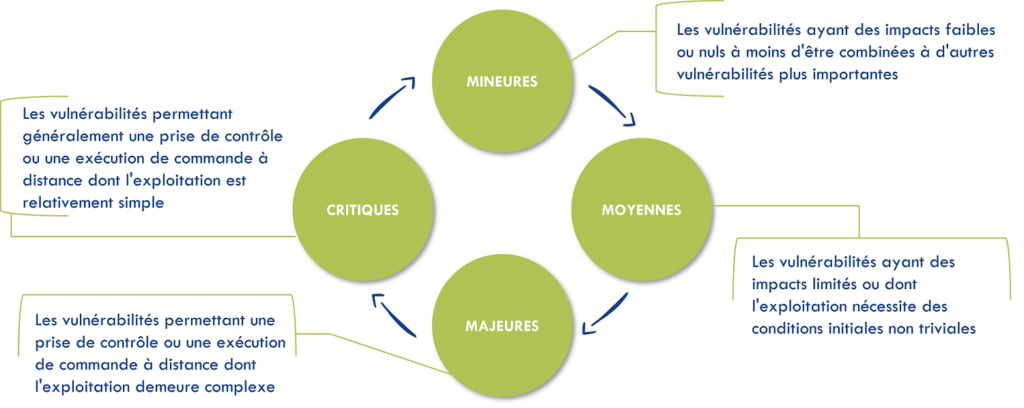

Les vulnérabilités sont restituées par ordre de criticité suivant une échelle à 4 niveaux

Une fois les vulnérabilités connues et corrigées, pensez à effectuer un test d’intrusion, disposez d’une équipe de cybersécurité et faites réaliser une PSSI !

Téléchargez notre plaquette

Input your search keywords and press Enter.

| Cookie | Durée | Description |

|---|---|---|

| cookielawinfo-checkbox-analytics | 11 months | This cookie is set by GDPR Cookie Consent plugin. The cookie is used to store the user consent for the cookies in the category "Analytics". |

| cookielawinfo-checkbox-functional | 11 months | The cookie is set by GDPR cookie consent to record the user consent for the cookies in the category "Functional". |

| cookielawinfo-checkbox-necessary | 11 months | This cookie is set by GDPR Cookie Consent plugin. The cookies is used to store the user consent for the cookies in the category "Necessary". |

| cookielawinfo-checkbox-others | 11 months | This cookie is set by GDPR Cookie Consent plugin. The cookie is used to store the user consent for the cookies in the category "Other. |

| cookielawinfo-checkbox-performance | 11 months | This cookie is set by GDPR Cookie Consent plugin. The cookie is used to store the user consent for the cookies in the category "Performance". |

| viewed_cookie_policy | 11 months | The cookie is set by the GDPR Cookie Consent plugin and is used to store whether or not user has consented to the use of cookies. It does not store any personal data. |