Découvrez ce qu’est une analyse forensique, son déroulement, les actions à mettre en œuvre et les préconisations dans la vidéo ci-dessous :

De nombreuses entreprises sont encore peu protégées face aux risques de cyberattaques. Découvrez les questions essentielles à vous poser si vous souhaitez évaluer l’état de sécurité de votre système informatique. Les experts Elit-Cyber sont à votre disposition

Si 2021 a battu tous les records, en nombre de cyberattaques, en montants versés suite à l’intrusion de rançongiciel (ransomware) et en pertes financières estimées (6 000 milliards de dollars dans le monde, selon Cybersecurity Ventures), que réserve 2022 ? Sans surprise, la menace grandit. Et la guerre en Ukraine a fait de chaque organisation européenne une cible …

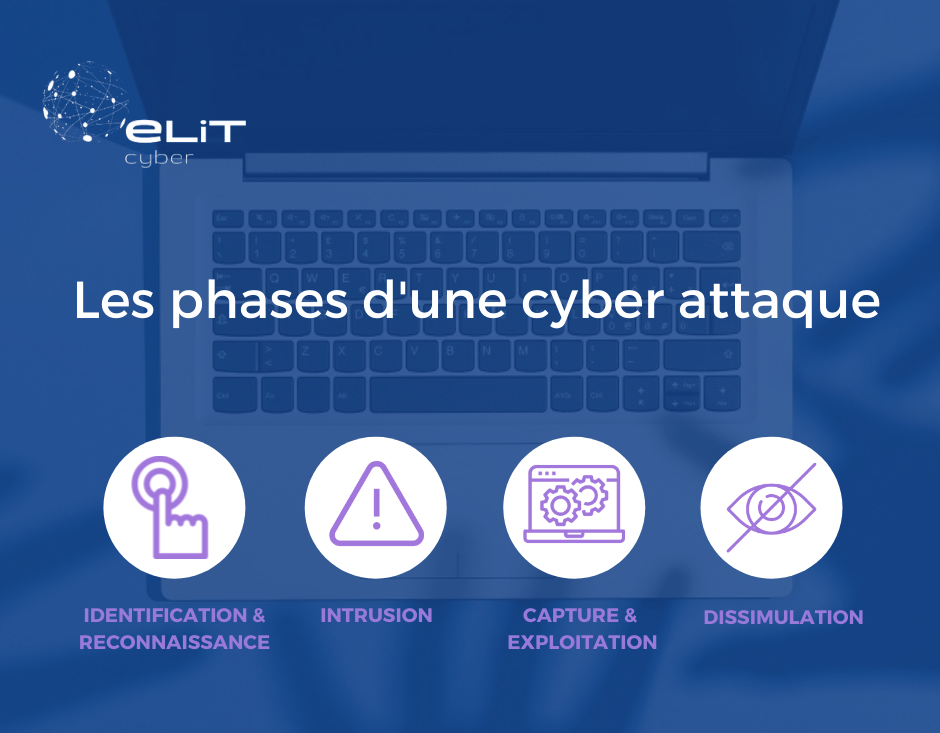

Afin de protéger votre entreprise, il est important de comprendre comment les attaquants opèrent. Découvrez ci-dessous les 4 grandes phases d’une cyberattaque : Phase 1 : Identification et reconnaissance Les cybercriminels vont tout d’abord définir l’entreprise qu’ils souhaitent attaquer en fonction des objectifs qui se sont fixés. Leur but : élaborer une stratégie les amenant …

Il existe différentes sortes de cyberattaques qui ont pour objectif de voler, modifier ou détruire des données ou des systèmes informatiques. Nous allons vous décrire ci-dessous les cyberattaques les plus courantes. Le phishing : Un phishing (hameçonnage, en français) est un message trompeur à but malveillant. Dans la majorité des cas, les malfaiteurs essaient d’obtenir …

Evaluez le niveau de maturité de votre entreprise en cybersécurité en répondant à notre court questionnaire :

Quelque soit la taille de votre société, elle peut faire l’objet d’une voire plusieurs cyberattaques. Qu’elles soient ciblées ou non, elles doivent faire l’objet d’une communication rapide et efficace auprès des clients et utilisateurs dès lors qu’ils sont impactés. Découvrez comment les anticiper :

3 bonnes raisons de participer, pour comprendre : Les différentes phases de la mise en place d’un SOC, Les différents types de SIEM qui existent, comment les choisir en fonction de votre SI, La gestion des offenses et remédiation. 15 décembre de 11H30 – 12h30 Laissez-nous vos coordonnées afin de vous envoyer le lien …

La cybersécurité consiste à protéger les ordinateurs, les serveurs, les appareils mobiles, les systèmes électroniques, les réseaux et les données contre les attaques malveillantes. Ces cyberattaques visent à accéder à de l’information sensible, à la modifier ou à la détruire, à extorquer de l’argent à d’autres utilisateurs, ou à interrompre les processus d’affaires. Il est donc primordial …

Aujourd’hui, c’est la journée internationale des stagiaires ! Un grand merci à eux pour leur excellent travail et leur bonne humeur !

Input your search keywords and press Enter.